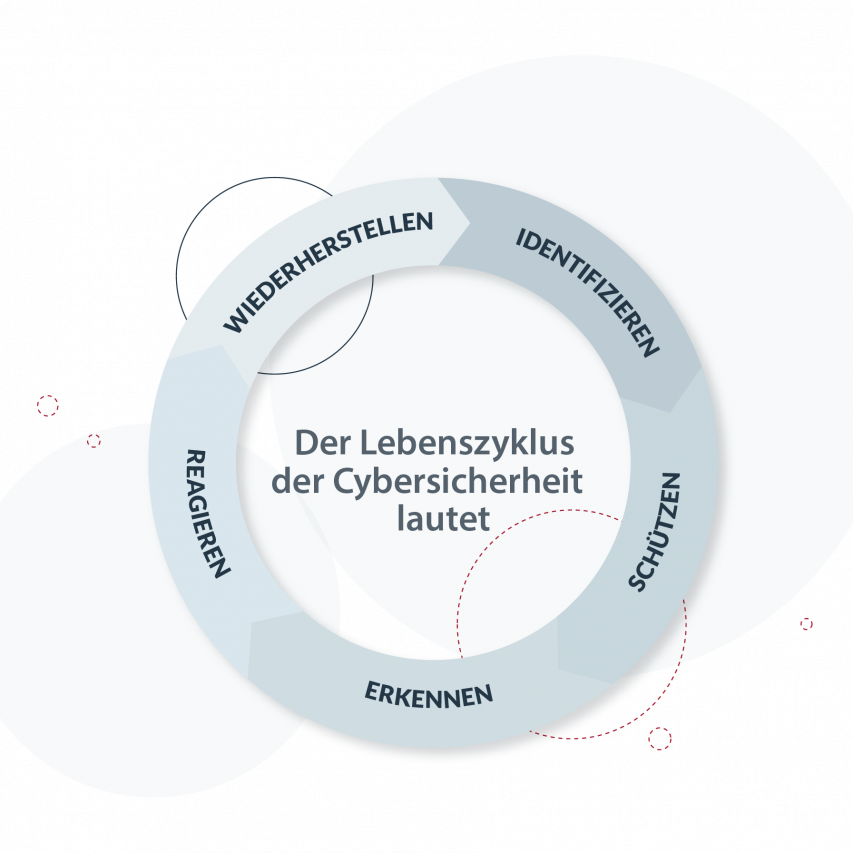

Die Sicherheit Ihrer Daten: unsere Priorität

Unsere Unternehmen sind vollständig von der Technologie abhängig, welche uns große Vorteile bietet, doch auch Bedrohungen wie die Cyberkriminalität darstellt, deren Strategien täglich zunehmen. Genauso wie Sie es mit Ihrem Büro, Ihrer Wohnung oder Ihrem Auto tun würden, müssen Sie auch hier Sicherheitsmaßnahmen ergreifen.

Wenn Sie dies lesen, bedeutet das, dass Sie dieses Thema ernst nehmen. Unser Expertenteam arbeitet ständig mit den führenden internationalen Agenturen zur Bekämpfung der Internetkriminalität zusammen - finden Sie heraus, wie wir Ihnen helfen können!

Security Operation Center (SOC)

Sicherheit und Performance rund um die Uhr.

Dank unserer kontinuierlichen Analyse neuer Bedrohungen und der Überwachung der Aktivitäten Ihrer Systeme können wir sofort reagieren, um sicherzustellen, dass Ihr Unternehmen stets geschützt ist.

Wir setzen modernste IT-Werkzeuge ein, die bei unerwarteten Ereignissen Alarm schlagen, und je nach Fall werden automatische Protokolle aktiviert oder einer unserer Experten analysiert persönlich das Geschehen und reagiert entsprechend.

Unser SOC setzt sich aus mehreren spezialisierten Teams mit unterschiedlichen Verantwortungsbereichen zusammen, um sicherzustellen, dass alle möglichen Aspekte Ihrer Sicherheit abgedeckt sind.

Red Team

Der Teil unseres Teams, der auf die Analyse und Simulation von Angriffsverfahren spezialisiert ist.

Um eine Verteidigung richtig vorzubereiten, ist es notwendig, zu wissen, wie man angegriffen werden kann. Unser Team übernimmt die Rolle des Angreifers und wendet dabei dessen Taktiken, Techniken und Verfahren an, um alle möglichen Schwachstellen und Exploits Ihrer Anwendungen und Systeme zu finden. Dadurch werden die Risiken, denen Ihr Unternehmen ausgesetzt ist, aufgedeckt, so dass unsere Spezialisten Möglichkeiten zur Beseitigung oder Minderung dieser Risiken vorschlagen können.

Blue Team

Der Teil unseres Teams, der auf die Verteidigung spezialisiert ist.

Das blue Team kennt zwar auch die Angriffstechniken, es konzentriert sich aber speziell darauf, Reaktionen zu entwickeln, um solche Angriffe zu verhindern, aufzudecken und abzuschwächen. Es verstärkt kontinuierlich Ihre Sicherheit, überwacht Ihre Systeme auf verdächtige Aktivitäten und aktiviert Verteidigungsprotokolle, wenn etwas Ungewöhnliches entdeckt wird.

Prüfung und Beratung

Entspricht die Leistung Ihrer IT/OT-Infrastruktur nicht Ihren Erwartungen? Wollen Sie sicherstellen, dass es in Ihrem Unternehmen keine Sicherheitslücken gibt und dass die geltenden Vorschriften eingehalten werden? Führen Sie gerade die Telearbeit ein und sind sich nicht im Klaren darüber, wie Sie diese sicher machen können?

Dies sind einige der typischen Beispiele von Anfragen unserer Kunden. Sobald edataconsulting eine Anfrage erhält, werden alle möglichen Risiken berücksichtigt, von einer unsicheren IT/OT-Infrastruktur bis hin zu mangelndem Sicherheitsbewusstsein Ihrer Mitarbeiter oder fehlenden Sicherheitsprotokollen. Unser Audit-Team führt kontrollierte Angriffe durch, bewertet Ihre Verteidigung und erstellt einen vollständigen Bericht sowie einen vollständigen Informationssicherheits-Masterplan, der in Ihrem Unternehmen umgesetzt wird. Dieser Plan soll die Kontinuität des Betriebs, die Datenintegrität, die Vertraulichkeit und Verfügbarkeit gewährleisten.

Sicherheit der Anwendungen

Sind Ihre Web- und Cloud-Anwendungen sicher?

Diese Frage haben wir uns selbst schon vor Jahren gestellt. Da es so viele Faktoren gibt, die bei der Bewertung der Sicherheit einer Anwendung zu berücksichtigen sind, und wir unseren Kunden hochwertige Software anbieten möchten, führen wir regelmäßige Analysen und Audits durch:

- Der von uns erstellte Code

- Die von uns verwendeten Bibliotheken und Drittanbieter-Frameworks

- Die Web- und Anwendungsserver, auf denen die Anwendungen bereitgestellt werden

- Ereignisprotokolle der in der Cloud verwendeten Lösungen

Wenn eine Schwachstelle gefunden wird, schlägt das verantwortliche Team eine kostengünstige Lösung vor und setzt sie um.